OAuth 2.0 인증 구현의 중요성과 실무 적용 사례

F-Lab : 상위 1% 개발자들의 멘토링

AI가 제공하는 얕고 넓은 지식을 위한 짤막한 글입니다!

OAuth 2.0 인증의 중요성

OAuth 2.0은 현대 웹 애플리케이션에서 가장 널리 사용되는 인증 및 권한 부여 프로토콜 중 하나입니다. 이 프로토콜은 사용자 데이터를 안전하게 보호하면서도 제3자 애플리케이션이 제한된 접근 권한을 가질 수 있도록 설계되었습니다.

왜냐하면 OAuth 2.0은 사용자 비밀번호를 직접 공유하지 않고도 인증을 처리할 수 있는 구조를 제공하기 때문입니다. 이는 보안성을 크게 향상시키는 중요한 요소입니다.

OAuth 2.0은 다양한 인증 플로우를 지원합니다. 예를 들어 Authorization Code Grant, Implicit Grant, Client Credentials Grant 등이 있습니다. 각각의 플로우는 특정한 사용 사례에 적합하도록 설계되었습니다.

이 프로토콜은 특히 소셜 로그인, API 인증, 그리고 모바일 애플리케이션에서 자주 사용됩니다. 예를 들어, Google, Twitter, Facebook과 같은 플랫폼은 OAuth 2.0을 통해 인증을 처리합니다.

따라서 OAuth 2.0을 이해하고 구현하는 것은 개발자에게 필수적인 기술 중 하나로 간주됩니다. 이는 인증과 관련된 복잡한 문제를 해결하는 데 도움을 줄 수 있습니다.

OAuth 2.0의 주요 플로우와 사용 사례

OAuth 2.0은 다양한 플로우를 통해 다양한 인증 시나리오를 지원합니다. 가장 일반적인 플로우는 Authorization Code Grant입니다. 이 플로우는 보안성이 높아 서버 간 통신이 필요한 애플리케이션에서 주로 사용됩니다.

왜냐하면 Authorization Code Grant는 클라이언트가 직접 액세스 토큰을 요청하지 않고, 대신 인증 서버를 통해 토큰을 발급받기 때문입니다. 이는 민감한 정보를 보호하는 데 중요한 역할을 합니다.

Implicit Grant는 브라우저 기반 애플리케이션에서 사용되며, 클라이언트가 직접 액세스 토큰을 받습니다. 그러나 보안성이 낮아 현재는 잘 사용되지 않습니다.

Client Credentials Grant는 서버 간 통신에서 사용됩니다. 예를 들어, 백엔드 서비스 간의 인증이 필요한 경우에 적합합니다.

마지막으로, Resource Owner Password Credentials Grant는 사용자가 직접 자신의 자격 증명을 제공하는 방식입니다. 이는 보안성이 낮아 권장되지 않습니다.

OAuth 2.0 구현 시 고려해야 할 사항

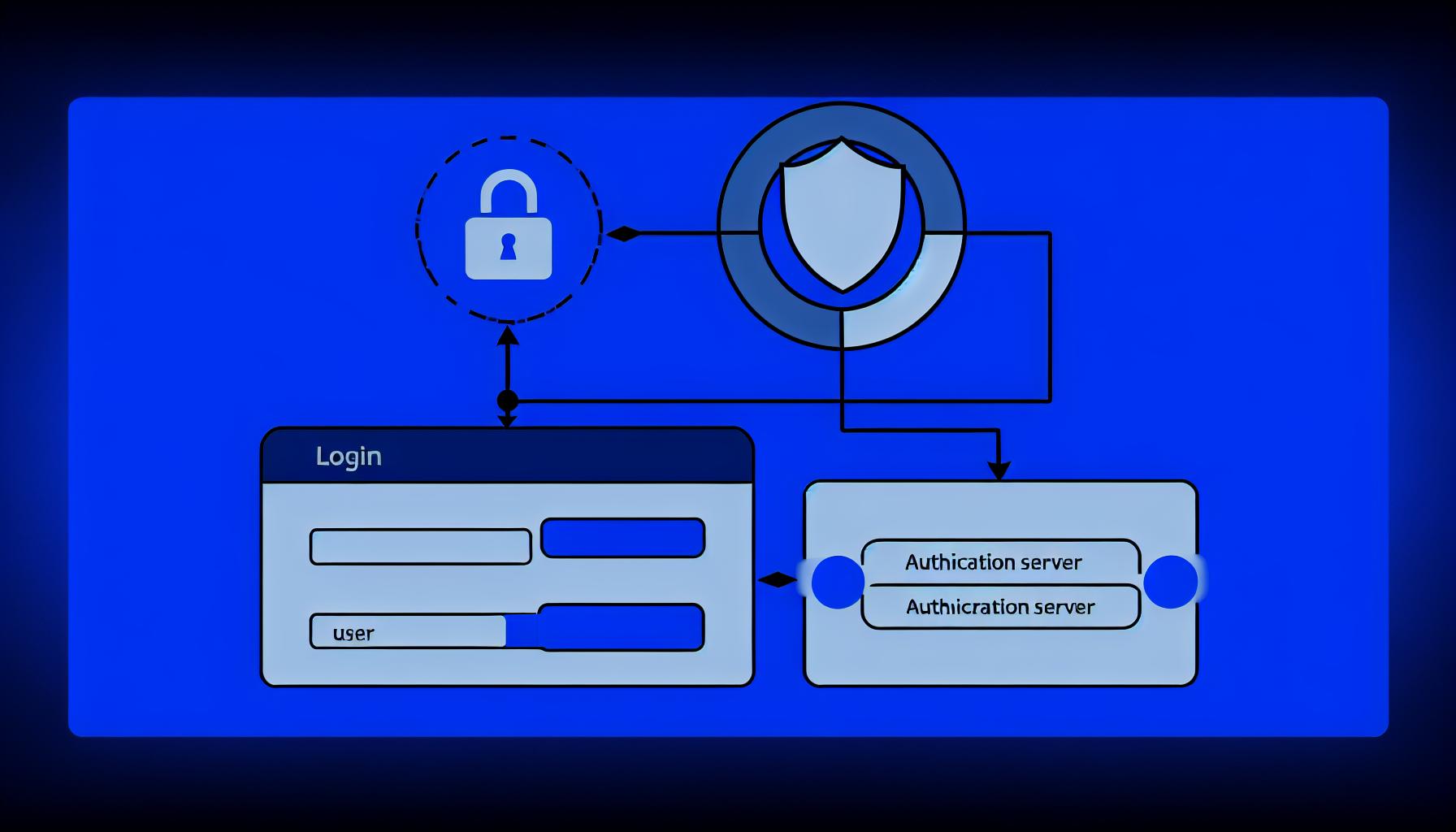

OAuth 2.0을 구현할 때는 몇 가지 중요한 사항을 고려해야 합니다. 첫째, 인증 서버와 리소스 서버를 분리하여 보안성을 높이는 것이 중요합니다.

왜냐하면 인증 서버가 별도로 존재하면 민감한 데이터를 보호하고, 리소스 서버는 단순히 데이터 제공 역할만 수행할 수 있기 때문입니다. 이는 시스템의 복잡성을 줄이고 보안성을 강화합니다.

둘째, HTTPS를 사용하여 데이터 전송 중 보안을 유지해야 합니다. OAuth 2.0은 민감한 데이터를 다루기 때문에 암호화된 통신이 필수적입니다.

셋째, 액세스 토큰의 수명을 짧게 설정하고, 리프레시 토큰을 사용하여 보안을 강화해야 합니다. 이는 토큰이 탈취되더라도 피해를 최소화할 수 있습니다.

마지막으로, RFC 6749와 같은 표준 문서를 참고하여 구현해야 합니다. 이는 프로토콜의 정확한 동작을 보장하는 데 필수적입니다.

OAuth 2.0과 관련된 기술 및 도구

OAuth 2.0을 구현할 때는 다양한 기술과 도구를 활용할 수 있습니다. 예를 들어, Spring Security는 Java 기반 애플리케이션에서 OAuth 2.0을 쉽게 구현할 수 있는 프레임워크입니다.

왜냐하면 Spring Security는 OAuth 2.0의 다양한 플로우를 지원하며, 설정이 간단하고 확장성이 뛰어나기 때문입니다. 이를 통해 개발자는 인증 로직에 집중할 수 있습니다.

Node.js 환경에서는 Passport.js가 널리 사용됩니다. 이 라이브러리는 다양한 OAuth 2.0 전략을 지원하며, 간단한 설정으로 인증 기능을 추가할 수 있습니다.

또한, Postman과 같은 도구를 사용하여 OAuth 2.0 인증을 테스트할 수 있습니다. Postman은 액세스 토큰 발급 및 API 호출을 시뮬레이션하는 데 유용합니다.

마지막으로, AWS Cognito와 같은 클라우드 기반 인증 서비스를 활용할 수도 있습니다. 이는 인증 서버를 직접 구축하지 않고도 OAuth 2.0을 구현할 수 있는 옵션을 제공합니다.

OAuth 2.0의 미래와 발전 방향

OAuth 2.0은 현재도 널리 사용되고 있지만, 몇 가지 한계점이 존재합니다. 예를 들어, 보안 취약점과 복잡한 설정이 문제로 지적됩니다.

왜냐하면 OAuth 2.0은 다양한 플로우를 지원하지만, 각 플로우의 보안성을 보장하기 위해 추가적인 설정이 필요하기 때문입니다. 이는 개발자에게 부담이 될 수 있습니다.

이를 해결하기 위해 OAuth 2.1이 제안되었습니다. OAuth 2.1은 기존의 복잡한 플로우를 단순화하고, 보안성을 강화하는 데 초점을 맞추고 있습니다.

또한, WebAuthn과 같은 새로운 인증 기술이 등장하면서 OAuth 2.0과의 통합이 논의되고 있습니다. 이는 비밀번호 없는 인증 환경을 구현하는 데 기여할 수 있습니다.

결론적으로, OAuth 2.0은 여전히 중요한 기술이지만, 발전하는 기술 환경에 맞춰 지속적으로 개선되고 있습니다. 개발자는 이러한 변화를 주시하며 최신 기술을 학습해야 합니다.

결론: OAuth 2.0의 이해와 실무 적용

OAuth 2.0은 현대 웹 애플리케이션에서 필수적인 인증 프로토콜입니다. 이를 이해하고 구현하는 것은 개발자의 중요한 역량 중 하나입니다.

왜냐하면 OAuth 2.0은 사용자 데이터를 보호하면서도 제3자 애플리케이션과의 통합을 가능하게 하기 때문입니다. 이는 보안성과 사용자 경험을 동시에 향상시킵니다.

OAuth 2.0을 구현할 때는 보안성을 최우선으로 고려해야 합니다. HTTPS 사용, 토큰 수명 관리, 인증 서버와 리소스 서버의 분리 등이 그 예입니다.

또한, Spring Security, Passport.js, AWS Cognito와 같은 도구를 활용하면 구현 과정을 간소화할 수 있습니다. 이는 개발 생산성을 높이는 데 기여합니다.

결론적으로, OAuth 2.0은 현재와 미래의 인증 환경에서 중요한 역할을 할 것입니다. 개발자는 이를 깊이 이해하고, 실무에 적용할 수 있는 능력을 갖춰야 합니다.

이 컨텐츠는 F-Lab의 고유 자산으로 상업적인 목적의 복사 및 배포를 금합니다.